1.漏洞简介

当 Tomcat运行在Windows操作系统时,且启用了HTTP PUT请求方法(例如,将 readonly 初始化参数由默认值设置为 false),攻击者将有可能可通过精心构造的攻击请求数据包向服务器上传包含任意代码的 JSP 文件,JSP文件中的恶意代码将能被服务器执行。导致服务器上的数据泄露或获取服务器权限。

影响范围

Apache Tomcat 7.0.0 - 7.0.81

2.漏洞分析2.1环境介绍服务端 Windows7 IP: 192.168.116.128

攻击端 Kali Linux IP:192.168.116.137

Apache Tomcat 7.0.79

2.2. 实验环境搭建

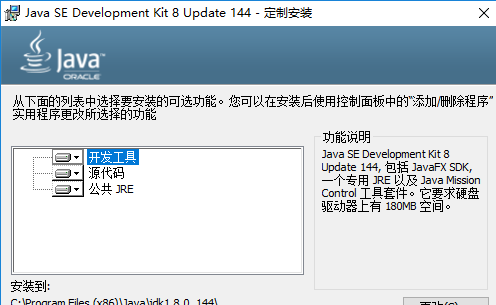

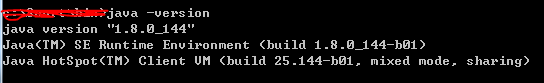

2.2.1 java环境安装

1.官网下载jdk安装包http://www.oracle.com/technetwork/java/javase/downloads/index.html

2.根据提示安装jdk

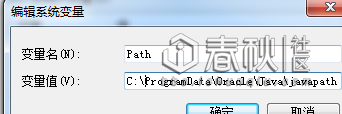

3.配置路径,我的电脑->属性->高级系统设置->环境变量->ath 添加jdk和jre路径

4.配置成功后如图:

2.2.2 Apache Tomcat安装1.下载地址:

alert tcp any any -> any any (msg:"CVE-2017-12615";flow:to_server,established;content:"UT";nocase;content:".jsp:DATA";nocase;reference:cve,2017-12615;sid:2000015;rev:1;)

alert tcp any any -> any any (msg:"CVE-2017-12615";flow:to_server,established;content:"UT";nocase;content:".jsp%20";nocase;reference:cve,2017-12615;sid:2000015;rev:1;)

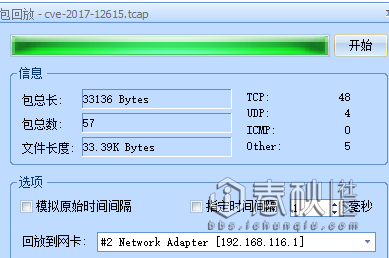

4. 入侵检测效果验证

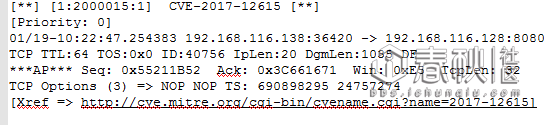

4.1 CVE-2017-12615漏洞入侵检测验证

回放包cve-2017-12615.tcap

>>>>>>黑客入门必备技能 带你入坑和逗比表哥们一起聊聊黑客的事儿他们说高精尖的技术比农药都好玩

转载请注明来自网盾网络安全培训,本文标题:《Apache Tomcat远程命令执行漏洞(CVE-2017-12615) 漏洞利用到入侵检测》

标签:

- 上一篇: QQ个人信息保护 | 攻的对面叫防

- 下一篇: MyKings:一个大规模多重僵尸网络